설계도에 맞춰서 네트워크 인터페이스 및 ip주소 셋팅 후,

리눅스라우터에서

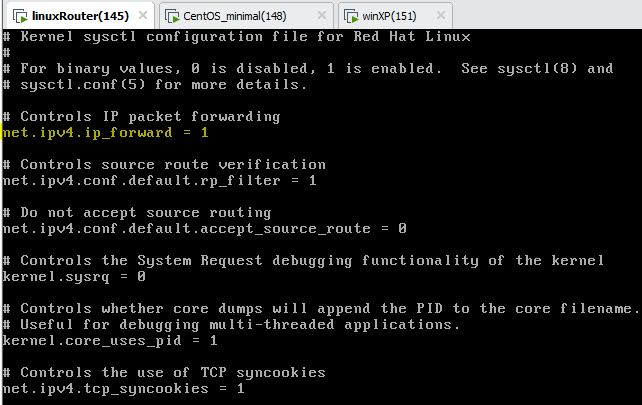

# vi /etc/sysctl.conf 파일 수정

보조 네트워크 추가해주기

# ifconfig eth0:1 200.200.200.144 up (임시이므로 네트워크 재시작시 다시 넣어줘야함)

# ifconfig

* Destination NAT *

외부에서 http://200.200.200.145 (eth0) 으로 접속 하면 => 10.10.146.10 의 웹서버로 접속 되게끔.

# iptables -t nat -A PREROUTING -d 200.200.200.145 -i eth0 -j DNAT --to-destination 10.10.146.146

외부(win10) 에서

200.200.200.145 (리눅스라우터) 로 핑 을 보내면

10.10.146.146으로 라우터 nat 를 거쳐서 가기 때문에

TTL 이 64에서 1 줄어든 63으로 된 것을 확인할 수 있다.

외부(win10) 에서

200.200.200.145 (리눅스라우터) 로 웹접속을 해도

내부 웹서버인 10.10.146.146 로 접속 되는 것을 알 수 있다.

이번엔 라우팅 방향을 반대로 (내부에서 외부8.8.8.8 로 나갈 수 있도록)

SNAT 를 추가해보자. (source 출발지 ip를 바꿔주는 nat)

# iptables -t nat -A POSTROUTING -s 10.10.146.146 -o eth0 -j SNAT --to-source 200.200.200.144

override 기능과 똑같은 MASQUERADE

# iptables -t nat -A POSTROUTING -s 10.10.145.0/24 -o eth0 -j MASQUERADE

'INFOSEC > LINUX' 카테고리의 다른 글

| DNS - linux (0) | 2019.10.14 |

|---|---|

| iptables NAT (0) | 2019.10.11 |

| iptables (0) | 2019.10.10 |

| DHCP - Relay Agent ( Helper Address ) (0) | 2019.09.30 |

| SNORT ( 2 ) - rules (0) | 2019.09.27 |